セキュリティ担当者のみなさまへ

こんな課題はありませんか?

最新の脆弱性情報を収集するのにかなりの時間を要している

各システムにどんな脆弱性があるのか把握できていない

どの脆弱性から優先して対処すべきか分からない

SQLインジェクションやクロスサイトスクリプティング(XSS)の対策ができているか不安

脆弱性を放置すると何が危険?

ランサムウェアの感染経路になる恐れがある

- 脆弱性を悪用され、VPN機器やリモートデスクトップ接続からランサムウェア攻撃を受けるリスクが高まります。

- 実際に、ランサムウェアの感染経路として、テレワーク等に利用される機器等の脆弱性や強度の弱い認証情報等を利用して侵入したと考えられるものが大半を占めています。

サイバー攻撃の標的になりやすい

- 脆弱性を放置すると、悪意ある攻撃者によってその弱点を狙われ、サイバー攻撃を受けるリスクが高まります。

- 不正アクセス、マルウェア感染、DDoS攻撃、ランサムウェア攻撃、ゼロデイ攻撃、なりすまし攻撃など、サイバー攻撃の手口は年々巧妙化しています。

情報漏えいのリスクが高まる

- 脆弱性を悪用したサイバー攻撃を受けると、顧客情報や社内の重要データをはじめとする機密情報の流出につながる恐れがあります。

- 実際、サイバー攻撃を受けた企業の約79%で情報漏えいの被害が確認されたとするデータもあります。

システム障害・業務停止につながる

- サイバー攻撃によりシステム障害が発生したり、データが改ざん・削除・暗号化されてしまうと、業務やサービスを一時的に停止せざるを得なくなる場合があります。

- 特に、病院や金融機関、インフラ関連企業などでサービスが停止に追い込まれると、社会的にも大きな混乱が生じる可能性があります。

顧客や取引先からの信用を失う

- 脆弱性を放置した結果、情報漏えいやシステム障害が発生すると、顧客や取引先からの信用を失い、契約解除や取引停止につながることがあります。

- セキュリティ対策が不十分な企業は、新規取引の際に避けられる可能性もあります。

法的責任や損害賠償責任を問われる

- 脆弱性対策を怠り、個人情報保護法や各種業界規制に違反した場合、罰金や行政処分など、厳しい法的制裁を受けることがあります。

- 情報漏えい・サービス停止によって顧客や取引先に損害を与えた場合、損害賠償を請求されるリスクもあります。

いざ取り組もうとすると

一筋縄ではいかない「脆弱性管理」

悪意ある攻撃からシステムを守るためには、脆弱性を放置しないためのセキュリティ対策=「脆弱性管理」が必要です。

しかし、公表されている脆弱性だけでも年間で3万件を超えています。

自社にとって何が危険となるか、何を対応するべきかをすべて人力で見極めるのは、時間やリソースが限られているため現実的ではありません。

やるべきこと、考慮すべきことが多い

⇒対応が限定的になりがち

⇒対応が遅れてしまいがち

Tenableを活用し、脆弱性管理に必要な

5つの工程のうち4つを自動化

米・Tenable社が提供する脆弱性管理プラットフォーム「Tenable Vulnerability Management」(旧Tenable.io)の活用により、脆弱性管理に必要な5つのプロセスのうち、「情報収集」「現状調査」「優先順位付け」「監視」の4プロセスを自動化。

企業に重大なリスクをもたらす可能性があり、優先的に修正すべきと判定された上位3%の脆弱性対応に集中できます。

情報収集

※Tenableで自動化

現状調査

※Tenableで自動化

優先順位付け

※Tenableで自動化

対応

※弊社がサポートいたします

(セキュリティパッチの適用、ソフトウェアのバージョンアップ、代替製品の検討など)

監視

※Tenableで自動化

自動化により、セキュリティ担当者の作業負担を軽減

⇒最も重要な「対応」プロセスに専念できる

脆弱性管理ツール

「Tenable Vulnerability Management」の特長

IT資産の可視化

情シス部門が把握・許可していない「シャドーIT」も含め、企業内に存在するすべてのIT資産を「見える化」します。

脆弱性の可視化

「見える化」されたIT資産ごとに、どのような脆弱性が存在するかを一覧で確認できます。

攻撃リスクに基づく優先順位付け

Tenable独自の指標「VPR」により、今後28日以内に悪用される可能性が高い重大な脆弱性の修復に集中できます。

「IT資産・脆弱性の可視化」「脅威レベルに応じた優先順位付け」

により、効率的な脆弱性対応を実現

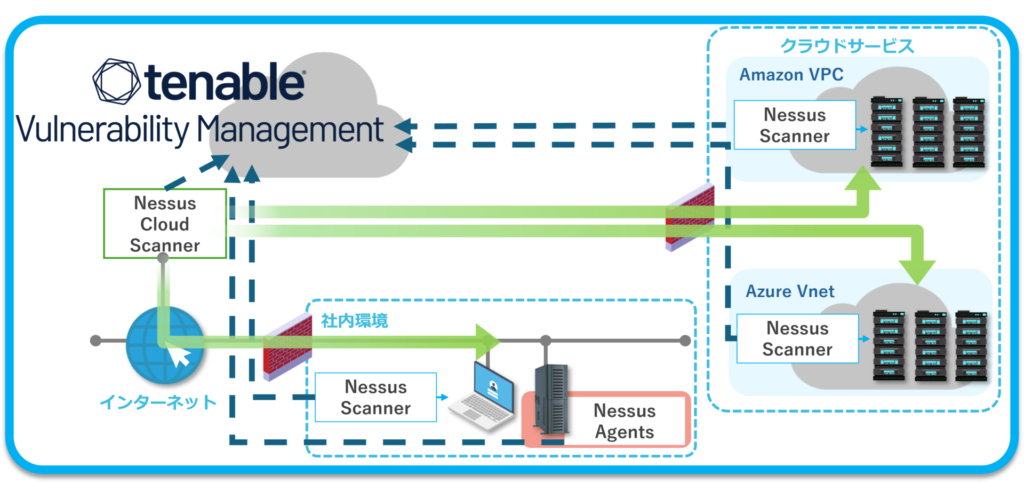

脆弱性スキャンの柔軟性

「Tenable Vulnerability Management」では、Nessusを使用して攻撃者の行動を再現する現実的な脆弱性スキャンが実施できます。

クラウドスキャンやネットワークスキャンの一部は、体験版申し込み後すぐに実施可能です。

※Nessus(ネサス):米・Tenable社が開発した脆弱性スキャナ

内部スキャン

Nessus Scanner

社内ネットワークに接続されているPC、サーバー、ネットワーク機器など、内部からの脅威や設定ミスの検出が可能。

- OSのバージョンやインストール済みソフトウェアまで確認可能で、外部に露出する前の脆弱性を発見できる。

外部スキャン

Cloud Scanner

グローバルIPで公開されているサーバーやサービスなど、インターネット上からのFWを経由した攻撃者目線でのスキャンが可能。

- IPアドレスがあればほかに準備不要でスキャンの実施ができる。

各スキャン結果を「Tenable Vulnerability Management」で一元管理

Webアプリケーションの脆弱性診断に特化した

「Tenable Web App Scanning」

「Tenable Web App Scanning」は、WebサイトやWebアプリケーションの脆弱性検出に特化したツールです。

「Tenable Vulnerability Management」の追加オプションとして利用できます。

スキャン対象

・企業のWebサイト

・社内で使うWebアプリ

・クラウド上のSaaSアプリ

など

検出できる脆弱性

・SQLインジェクション

・クロスサイトスクリプティング(XSS)

・安全ではない認証、セッション管理の問題

など

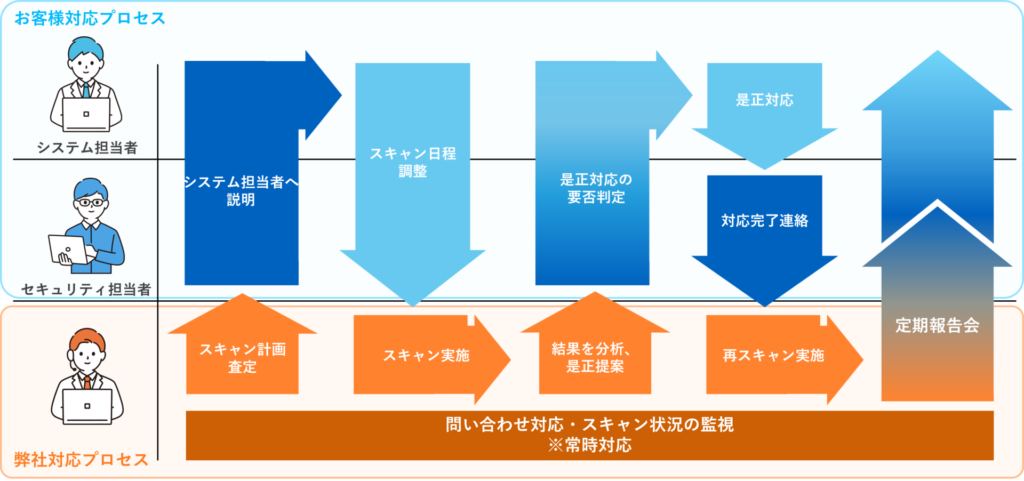

サービス詳細

「Tenable Vulnerability Management」の導入にあたり、

使い方のご説明、スキャン実施、結果報告まで一貫してサポートいたします。

事前準備

- アカウント登録用メールアドレスの用意

- 弊社が利用するメールアドレスの用意

- Nessusスキャナインストール用サーバーの用意

- スキャン対象の選定

- スキャンスケジュールの検討

- スキャン対象サーバー管理者、管理会社への説明

導入

- Tenableアカウント登録

- Tenable使い方のご説明

- Nessusスキャナインストール

- ユーザー設定、アクセスグループ設定

- スキャン設定

- 認証情報の登録

- スキャン実施

- スキャン結果確認

運用・保守

- スキャン設定に関するお問い合わせ

- スキャン結果に関するお問い合わせ

- 脆弱性情報に関するお問い合わせ

- Tenableの操作に関するお問い合わせ

- ユーザー、アクセスグループの追加

- スキャンの作成、管理

- スキャン実施

- 最も優先度が高い脆弱性のご報告

オプション

- サーバー管理者やシステム管理者に対するご説明

- スキャン結果レポートの作成

- 脆弱性に対するセキュリティパッチ適用作業

計画から実施まで、以下のフローに沿って一連の脆弱性管理をサポート

Tenable導入の理由はさまざま

大手情報通信会社 様

課題・背景

- お客様の社内システムに対し、外部から脆弱性を悪用しようとする攻撃試行を観測。

- これは、サイバー攻撃の前段階で行われる「脆弱性の有無を確認するための攻撃」である可能性が高く、攻撃者に脆弱性情報が漏れていないか確認することになった。

大手金融会社 様

課題・背景

- セキュリティ部門にて、グループ会社指定のツールで脆弱性管理を行っていたが、ツールを使いこなせていないという課題があった。

- セキュリティ対策の強化に向けて、脆弱性管理の代替策を検討していたが、要員不足で進められずにいた。

私立大学 様

課題・背景

- 文部科学省から「大学公式ホームページにSQLインジェクションの脆弱性が存在する可能性がある」との指摘を受け、詳細な調査を実施する必要があった。

- しかし、サイト保守を担当するベンダーが脆弱性診断サービスを提供しておらず、Tenable製品を活用した脆弱性管理ソリューションを展開する弊社に依頼が寄せられた。

よくあるご質問Q&A

Q. 「Tenable Vulnerability Management」とは何ですか?

A. 組織全体のIT資産を可視化し、セキュリティ上の弱点(=脆弱性)をリアルタイムで発見・分析するためのクラウド型脆弱性管理プラットフォームです。

Tenable独自の脆弱性優先度格付けシステムにより、今後28日以内に悪用される可能性が高く、早急に対処が必要な脆弱性を特定。効率的な脆弱性対応をサポートします。

Q. どのようなデバイスをスキャンできますか?

A. サーバー、クライアントPC、ネットワーク機器、モバイル端末、クラウド環境、データベース、Webアプリケーション、コンテナ、仮想化環境、IoTデバイスなど、幅広いIT資産をスキャンできます。

Q. ライセンス形態はどのようになっていますか?

A. Tenable Vulnerability Managementのライセンスは、主にスキャン対象となるIT資産(=アセット)の数に基づいて決まります。

最低購入ライセンス数は100アセットからとなっております。詳しくはお気軽にお問い合わせください。

Q. 無料トライアル期間はありますか?

A. はい、ございます。

Tenable Vulnerability Managementの無料トライアル期間中は、追加オプションの「Tenable Web App Scanning」(WAS)も含め、すべての機能にアクセスできます。

Q. 日本語対応していますか?

A. はい、Tenable Vulnerability Managementは日本語に対応しています。

ダッシュボード画面のほか、公式ドキュメントやサポートも日本語で提供されており、安心して利用できます。

Q. IT資産管理はできますか?

A. Tenable Vulnerability Managementは、IT資産の可視化や脆弱性情報の追跡・優先順位付けには対応していますが、「誰がどのPCを利用し、どのようなソフトウェアをインストールしているか?」といった、本格的なIT資産管理には対応しておりません。

Related Services

関連サービス

セキュリティ対策の強化にご興味のある方は、こちらの関連サービスもぜひご覧ください。