こんなお客様におすすめです

SIEMやEDRでログは集めているが、

どう活用すればいいか悩んでいる

現状を踏まえ、次の一手となる

セキュリティ対策を模索している

実際に被害が出る前に、

リスクを先回りして把握したい

セキュリティ運用の

スキルや知見を高めたい

脅威ハンティング(Threat Hunting)とは?

「攻撃者がすでに侵入しているかもしれない」という前提で、 隠れた攻撃の痕跡を積極的に探し出すセキュリティ活動

脅威ハンティング(Threat Hunting)とは、攻撃者がすでに侵入している可能性を前提に、組織内の不審なログや挙動を分析し、「ツールでは検知できない未知の脅威」や「隠れた攻撃者の活動」を人の手で積極的に探し出す取り組みです。

従来の「侵入されてから初めて検知・対応する」受け身の対策とは異なり、自ら能動的に脅威を探しに行く「攻めのセキュリティ」である点が大きな特徴です。

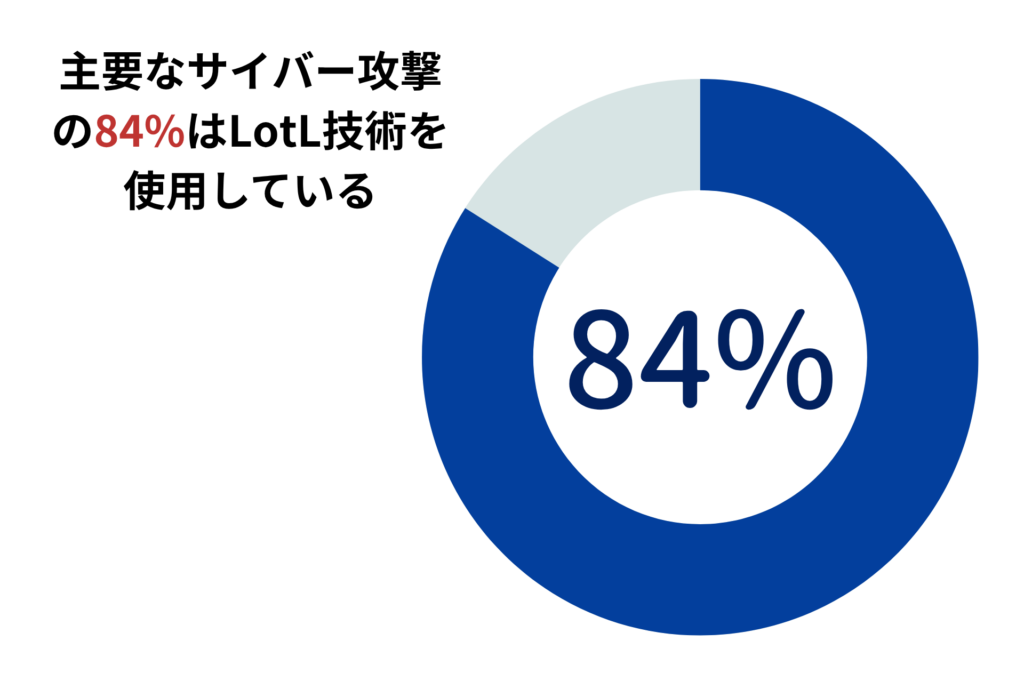

従来の防御 vs 脅威ハンティング

攻撃が本格化する前、準備段階である「①偵察」「②武器化」の時点で不審な動きを察知し、被害を最小限に抑えます。

脅威ハンティングはなぜ必要?

既存セキュリティ製品のアラートを待っているだけでは

検知できない高度なサイバー攻撃が増えているから

近年では、外部からマルウェアを持ち込むのではなく、PowerShellやWMI、cmdなど、既存の正規コマンドやツールを悪用する「LotL(Living off the Land)攻撃」が増加傾向にあります。

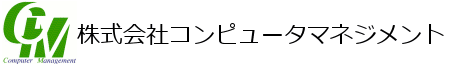

ルーマニアに本社を置くサイバーセキュリティ専門企業・Bitdefender社が発表した2025年のレポートによると、実に【84%】のサイバー攻撃でLotL戦術が使われていると報告されています。

こうした正規ツールを悪用する攻撃は、従来のセキュリティ製品だと「異常なし」と判断されるケースが多く、検知が非常に難しい点が大きな特徴です。

セキュリティ製品のアラート通知を待つだけでは防げない巧妙なサイバー攻撃に対抗するには、自ら積極的に異常を探しに行く脅威ハンティングが欠かせません。

脅威ハンティングで実現できること

アラートに頼らず

攻撃を先読み

セキュリティ製品のアラートをすり抜けてしまう高度な攻撃の兆候も、ログ分析でいち早く発見。

防御策の検討に十分な時間を確保し、被害の拡大を防ぎます。

未知の脅威も

見逃さない

公表前の脆弱性を狙ったゼロデイ攻撃でも、不審な挙動や痕跡を手がかりに早期発見・対応が可能。

未知の脅威に対しても柔軟に備えられます。

得られた知見で

対策を強化

残された痕跡をもとに、攻撃の全体像や侵入ルート、攻撃者の狙いなどを正確に把握。

再発防止やセキュリティ強化に活かします。

実際に脅威ハンティングが役立った事例

- 2025年1月、あるリモートアクセス製品において、認証されていない攻撃者が遠隔で任意のコードを実行できてしまう「リモートコード実行(RCE)」の脆弱性が公式サイトから発表された。

- しかし実際には、脆弱性情報が公開される前の2024年12月中旬から、この脆弱性を悪用したゼロデイ攻撃がすでに始まっていた。

- 攻撃者は、攻撃の初期段階でSyslog転送を停止する手口を用いており、通常の監視だけでは異常を見落としやすい状況だった。

- 脅威ハンティングを実施していた組織では、一見すると目立たない「ログ転送の停止」という異常を早期に検知し、被害を最小限に抑えることができた。

予測が難しいゼロデイ攻撃も、

脅威ハンティングなら先回りで対策できます

Hunt.ioによる脅威ハンティング支援サービス

- 自社で実施できるか不安・・・

- 専門的でハードルが高そう・・・

- 何から始めればいいか分からない・・・

そんな方もご安心ください!

当社コンピュータマネジメントが、脅威ハンティング専門の最新ツール「Hunt.io(ハント・アイオー)」を活用し、脅威ハンティングの実施を代行。

調査から対策のご提案まで、お客様の環境に合わせた最適なサポートを提供いたします。

選ばれる3つの理由

手間いらずで

おまかせ安心

ハンティングからレポート作成まで、一連の作業はすべて当社の専門チームにおまかせ。

社内リソースを圧迫せず、精度の高いハンティング活動を実施できます。

プロの目で

リスクを見逃さない

経験豊富なセキュリティの専門家が、通常の監視では気付きにくい小さな異常も徹底的に調査。

見落としによる攻撃リスクを最小限に抑えます。

提案に沿って

迷わず対策

調査で得られた知見をもとに、当社より具体的な改善策をご提案。

レポートで提示された内容をそのまま実施するだけで、効率的にセキュリティを強化できます。

導入前と導入後で何が変わる?(Before / After)

導入前(Before)

導入後(After)

セキュリティを強化

ご利用の流れ

①ライセンス設定(お客様)

Hunt.ioライセンス購入と初期アカウント案内は、当社が日本語でサポート。

②ハンティング実施(当社)

お客様はPC貸与とログ準備のみでOK。

Hunt.ioを用いて、当社が脅威ハンティングの実施を代行いたします。

- 当社が担当する作業 -

ログからの痕跡調査

貸与いただいたPCにて社内のアクセスログなどを確認し、残されたサイバー攻撃の痕跡(Indicator of Compromise:IoC)を洗い出します。

【確認する例】

- マルウェアのファイル名・ハッシュ値

- 不審なIPアドレス・ドメイン名

- ログイン試行失敗の多さ

- 普段とは異なる時間帯・場所からのアクセス

- 特権アカウントによる不正操作 など

Hunt.ioを用いた深掘り分析

ログから抽出されたIPアドレスやドメインなどのIoC候補に対し、Hunt.ioを用いて深掘り調査を行います。

【実施内容】

- 公開状態のサーバーやC2(攻撃指令)パネルの探索

- 攻撃インフラ(悪性ドメイン、IP)の特定

- 既知の攻撃手法との突合(IoCマッチング)

ハンティングレポートの作成

調査結果をレポート化し、セキュリティ強化に向けた具体的な改善策をご提示します。

【レポート内容例】

- ブロックすべき不審なIP・ドメインのリスト

- 新たな検知ルール案(SIEM/EDR/WAF向け)

- 調査所見と推奨される対策の提案

オプション対応

お客様のご要望に応じて、以下の追加対応も可能です。

- フィッシングサイトの調査

疑わしいURLやドメインについて、実際にフィッシングサイトかどうかを確認します。

- 調査結果に関する質疑応答(日本語対応)

レポート内容や分析結果についてのご質問に、日本語でお答えします。

- 安心ポイント -

- 高度な脅威ハンティング機能を有した最新の製品(Hunt.io)を使用

- 定期ハンティング(月1~2回)に加え、スポットでのご依頼にも随時対応

- 成果物として、ブロック推奨リスト、検知ルール案、調査所見をまとめた詳細なレポートを提供

③対策の適用(お客様)

SIEM/EDR/WAFなど、各種セキュリティ製品へのルール反映は、お客様にて実施をお願いいたします。

サービス利用イメージ

お客様

当社

ライセンス購入

日本語サポート

貸与PC・ログの準備

脅威ハンティング実施

対策の適用

レポート作成

よくあるご質問Q&A

■Hunt.ioについて

Q. Hunt.ioとは何ですか?

A. Hunt.io(ハント・アイオー)は、米国のサイバーセキュリティ企業が提供するクラウド型の脅威ハンティングプラットフォームです。

世界中に展開されたセンサーを通じて、サイバー攻撃の最新手法や攻撃者の動きをリアルタイムで収集・分析し、脅威ハンティング活動を支援します。

公式サイト:Threat Hunting Platform | C2 & Malicious Infrastructure Hunting

Q. 他のセキュリティ製品との違いは何ですか?

A. Hunt.ioは、「検知」ではなく「探索」に特化した製品です。

従来のセキュリティツールでは見逃されがちな未知の脅威や、巧みに検知を回避する攻撃者の隠れた活動も、積極的に洗い出せます。

■脅威ハンティング支援サービスについて

Q. どのような企業に向いていますか?

A. 当社の「Hunt.ioによる脅威ハンティング支援サービス」は、主に次のような課題やニーズをお持ちの企業様におすすめです。

- 脅威ハンティングの専門知識やノウハウがなく、自社だけでの実施に不安がある

- SIEMやEDR等で集めたログデータを十分に活用できておらず、宝の持ち腐れ状態になっている

- 従来のアラートによる検知方法では見つけられない未知のリスクや隠れた脅威にも対応したい

Q. 導入でどんな効果が得られますか?

A. Hunt.ioを活用し、脅威ハンティングの実施を当社が代行。

成果物として、調査結果と今後の改善策を具体的にまとめたレポートをお渡しします。

お客様は、レポートで提案された内容に沿って対策を行うだけで、効率的にセキュリティを強化できます。

Q. 事前に準備すべきものはありますか?

A. お客様にご用意いただく必要があるものは、「貸与PC」と「主要なセキュリティログ」の2点のみです。

貸与いただいたPCで当社がアクセスログなどを確認し、不審な痕跡がないか徹底的に調査します。

Q. 脅威が見つからなくてもハンティングを行う意味はありますか?

A. はい、たとえ脅威が発見されなかったとしても、ハンティング活動を行う意味は十分にあります。

「狙われていない」という事実を知ること自体に価値があるほか、

ハンティングの過程で得られる知見は、チームのスキル向上や将来的なセキュリティ体制の強化にも役立ちます。

Related Services

関連サービス

セキュリティ対策の強化にご興味のある方は、こちらの関連サービスもぜひご覧ください。