最終更新日:2026年4月28日

Microsoft 365のBusiness PremiumプランやE3プラン、E5プランなどをご利用中の方は、「Microsoft Intune(インチューン)」というアプリが含まれていることをご存知でしょうか?

Microsoft Intuneは、OSの異なる多種多様なデバイスをクラウド上で一元管理できるサービスのことで、企業のセキュリティ強化に役立つデバイス管理ツールの1つです。

今回は、企業において情シス部門の正式な許可を得ずに、従業員が独断でデバイスやソフトウェア、クラウドサービス等を利用する「シャドーIT」の対策にもなるMicrosoft Intuneについて、導入メリットやIntuneでできること、利用する際の注意点、効率的に活用するためのポイントなどを分かりやすく解説します。

ICT × Optimization × Navigator = ION(イオン)

情シスが「1人で抱え込まない」環境を実現します

情シスの「誰か手伝って・・・」を現実に。

あなたの頼れる”ナビゲーター”として、共に最適解を見つけ出します。

システム企画から運用・保守、インフラ管理、セキュリティ対策、Microsoft 365活用まで、ITまわりの「困った」を幅広くサポートいたします。

「全部任せたい」も、

「この部分だけ手伝ってほしい」もOK。

専門性の高いものから定常的な作業まで、情シス業務の中から必要な部分だけを柔軟にご依頼いただけます。

目次

1.Microsoft Intuneとは?

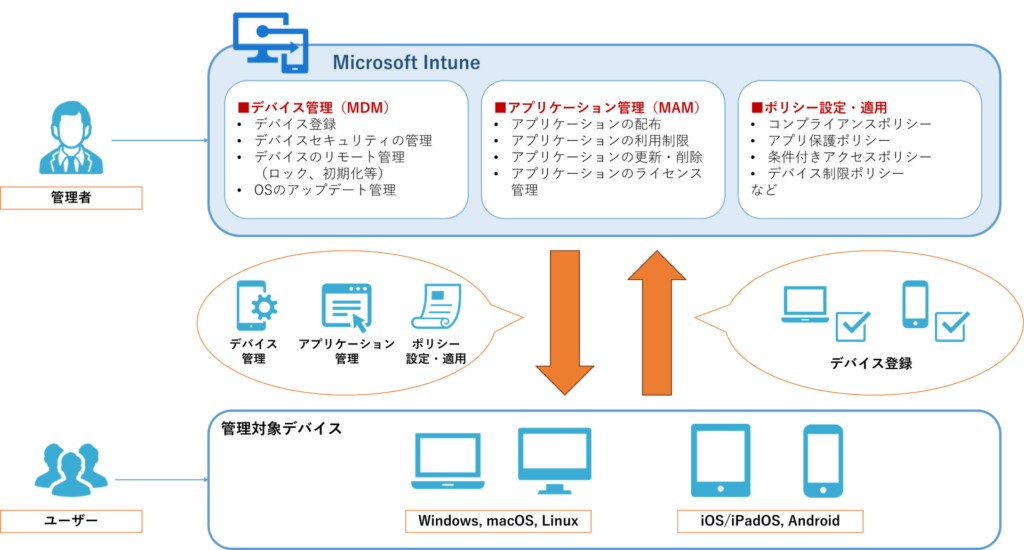

Microsoft Intune(インチューン)とは、Microsoft社が提供するクラウド型のデバイス管理サービスです。

MDM(Mobile Device Management:モバイルデバイス管理)とMAM(Mobile Application Management:モバイルアプリケーション管理)の機能を備えており、さまざまなOSのデバイス(端末)やアプリケーションを一元的に管理し、効率的な運用とセキュリティの強化を実現します。

現代のビジネス環境において、セキュリティと生産性を両立させるための必須ツールとして、多くの企業に採用されています。

MDM・MAMとは

先述の通り、Microsoft Intuneは「MDM(モバイルデバイス管理)」と「MAM(モバイルアプリケーション管理)」の機能を包括したクラウドサービスで、それぞれの概要は次の通りです。

| 項目 | MDM(モバイルデバイス管理) | MAM(モバイルアプリケーション管理) |

|---|---|---|

| 概要 | 会社支給のPC/スマートフォン/タブレット等のデバイスを一元管理できるシステム | PC/スマートフォン/タブレット等のデバイス内にインストールされたアプリケーションを一元管理できるシステム |

| 主な役割 | 紛失・盗難時に「リモートロック(遠隔ロック)」や「リモートワイプ(遠隔消去)」が可能 | 業務に不要なアプリケーションのインストールを制限し、遠隔でアプリケーションの設定変更やデータ削除が可能 |

| 特徴 | デバイスの利用状況や設定を一元管理し、セキュリティ対策を強化できる | 1つのデバイス内で、業務用と個人用のデータ/アプリケーションを別々に管理できる |

Intune概要図

Intuneの対象デバイス

Microsoft Intuneでは、Android、iOS/iPadOS、Linux、macOS、Windows、Chrome OSなど、さまざまな種類のデバイスを管理することができます。

■IntuneでサポートされているOS

| OS | 対応バージョン |

|---|---|

| Android |

|

| iOS / iPadOS |

|

| Linux |

|

| macOS |

|

| Windows |

|

■IntuneでサポートされているWebブラウザー

| Webブラウザー | 対応バージョン |

|---|---|

|

最新バージョン |

Intuneの利用に必要なライセンス

Microsoft Intuneを利用するには、Microsoft社が提供するサブスクリプションライセンスが必要です。

なお、一部のMicrosoft 365プランにはIntuneが含まれており、契約しているプランによっては追加料金なしでそのまま利用できます。

もし含まれていない場合は、Microsoft 365プランのアップグレードやIntuneの単体ライセンスの購入が必要となり、追加費用が発生します。

単体ライセンス

Microsoft Intuneでは、企業向けに以下3種類のプランが用意されています。

- Microsoft Intune プラン1

- Microsoft Intune プラン2

- Microsoft Intune Suite

「Microsoft Intune プラン2」と「Microsoft Intune Suite」は、「Microsoft Intune プラン1」のアドオン(拡張機能)として利用できます。

| 項目 | Microsoft Intune プラン1 |

Microsoft Intune プラン2 |

Microsoft Intune Suite |

|---|---|---|---|

| 価格 | ¥1,199ユーザー/月 | ¥599ユーザー/月 | ¥1,499ユーザー/月 |

| 利用できる機能 |

|

|

|

最新の価格や各機能の詳細については、Microsoft社の公式サイトをご確認ください。

Microsoft 365ライセンス

Microsoft社の以下ライセンスを契約している場合、追加料金なしで「Microsoft Intune プラン1」を利用できます。

- Microsoft 365 Business Premium

- Microsoft 365 E3

- Microsoft 365 E5

- Microsoft 365 F1

- Microsoft 365 F3

- Enterprise Mobility + Security E3

- Enterprise Mobility + Security E5

2.Microsoft Intuneでできること

Microsoft Intuneでできることとしては、次のようなものがあります。

- デバイス管理

- セキュリティポリシーの適用

- セキュリティ状態の監視

- アプリケーション管理

- 更新プログラムの管理

- 条件付きアクセス

- BYOD(Bring Your Own Device)対応

デバイス管理

Microsoft Intuneでは、PCやスマートフォン、タブレットなど、従業員が使用する企業のあらゆるデバイスをクラウド上で一元管理できます。

特に、紛失や盗難に遭ったデバイスに対して、遠隔操作でロック、パスワードリセット、データ消去、デバイスの初期化などを行い、情報漏えいのリスクを低減できる点が大きなメリットです。

ほかにも、どのデバイスがどのユーザーによって使用されているか確認したり、紛失・盗難時にデバイスの位置情報を追跡し、発見に役立てることも可能です。

セキュリティポリシーの適用

Microsoft Intuneには「コンプライアンスポリシー」と呼ばれる機能があり、企業のセキュリティ要件を満たすように設定したルール(=ポリシー)を管理対象のデバイスに一括で適用できます。

【コンプライアンスポリシーの例】

- パスワードは〇〇文字以上であること

- パスワードは英大文字・英小文字・数字・記号をすべて含むこと

- OSのバージョンは〇〇以上であること

- ファイアウォールやウィルス対策、スパイウェア対策が有効であること

- BitLockerによってデバイスのストレージが暗号化されていること

この機能により、企業が使用するデバイス全体のセキュリティレベルを統一でき、すべてのデバイスが企業のセキュリティ基準を満たすように管理できます。

セキュリティ状態の監視

Microsoft Intuneには、登録されたデバイスがセキュリティポリシーを満たしているかどうか監視し、ポリシー違反があればアラート通知を受け取ることができる機能も備わっています。

例えば、「パスワードの設定が不適切」「OSのバージョンが古い」「データが暗号化されていない」など、各コンプライアンスポリシーに準拠していないデバイスがあれば、管理者にアラート通知を送信できます。

また、必要に応じてセキュリティ要件を満たさないデバイスからのアクセスを制限することで、企業データの保護を強化し、情報漏えいなどのリスクを最小限に抑えることができます。

アプリケーション管理

Microsoft Intuneの「アプリケーション管理機能」では、デバイスにインストールできるアプリや、使用できるアプリを制限することが可能です。

これにより、業務に関係のないフリーソフトや、セキュリティ上危険なアプリのインストールを防ぎ、組織が認めたアプリケーションのみを従業員に使用させるよう設定できるため、マルウェア感染などのリスクを低減できます。

そのほか、デバイス内のアプリケーションの利用状況を確認し、インストールや更新、削除をリモートにて自動で行えるため、管理者の負担を大幅に軽減できます。

更新プログラムの管理

Microsoft Intuneでは、デバイスごとにWindowsアップデートの適用状況を可視化し、更新プログラムが未適用のデバイスを抽出することができます。

未更新デバイスに対しては、管理者が特定のタイミングで更新プログラムを強制的に適用させたり、更新が適用されるまで社内ネットワークなどへアクセスできないよう制限をかけられます。

さらに、ネットワーク負荷を分散するために、Windowsアップデートを実施するタイミングを制御したり、業務の都合上最新の更新プログラムが勝手に適用されないよう、自動アップデートを停止するといった設定も行うことができます。

条件付きアクセス

Microsoft Intuneには、企業が定めたセキュリティポリシーに基づき、特定の条件を満たしたデバイスやユーザーだけが社内データにアクセスできるよう制御する「条件付きアクセス」という機能があります。

条件付きアクセスは、Microsoft社が提供するクラウド型のID・アカウント管理サービス「Microsoft Entra ID(旧Azure AD)」と連携して動作する機能であり、例えば次のような制御を追加して、企業のデータを不正アクセスや情報漏えいから守ることができます。

- OSが最新でないデバイスからのアクセスをブロック

- 社内ネットワークからのアクセスのみ許可

- 多要素認証(MFA)の要求を追加

- Outlookアプリ経由でのみメールにアクセス可能とする

BYOD(Bring Your Own Device)対応

Microsoft Intuneを使えば、従業員が個人所有のデバイスを業務に利用する場合(=BYOD)でも、企業のセキュリティポリシーを適用して安全に業務を行えます。

また、業務用のデータと個人用のデータを完全に分離して管理できるため、従業員の私的利用やヒューマンエラーによる情報漏えいのリスクを減らすことができます。

なお、必要に応じて多要素認証(MFA)を要求したり、デバイスに問題が発生した際は遠隔でサポートを実施したり、デバイスの紛失時や退職時には業務データのみを削除し、個人用のデータはそのまま残すことが可能です。

3.Microsoft Intuneの導入メリット

Microsoft Intuneの導入メリットとしては、次のようなものが挙げられます。

- クラウドベースで利用できる

- さまざまなOSのデバイスを一元管理できる

- 個人所有のデバイスを業務で安全に利用できる

- セキュリティやコンプライアンスの向上に役立つ

- 他のMicrosoft製品と簡単に連携できる

- 「シャドーIT」対策になる

クラウドベースで利用できる

Microsoft Intuneは、クラウド型のデバイス管理サービスであり、インターネットに接続できる環境であれば、場所を問わずリモートで各種デバイスを管理できます。

また、クラウドで提供されるサービスのため、物理サーバーの設置・管理が不要なほか、機能のアップデートや不具合対応などのメンテナンスもベンダーであるMicrosoft社に任せることができ、常に最新の状態でサービスを利用できる点もメリットです。

さまざまなOSのデバイスを一元管理できる

Microsoft Intuneは、Android、iOS/iPadOS、Linux、macOS、Windows、Chrome OSなど、さまざまなOSに対応しており、種類の異なるデバイスであっても、同じ方法・同じセキュリティ基準で一元管理が可能です。

そのため、社内で複数の種類のデバイスやOSが混在している環境においても、セキュリティポリシーの一貫性を保ちながら、Intuneひとつですべてのデバイスを効率的に管理することができます。

個人所有のデバイスを業務で安全に利用できる

従業員の私用端末をMicrosoft Intuneに登録すれば、同一デバイス内で業務用のデータと個人用のデータを完全に切り分けて管理できるため、業務用のデータに対しては厳格なセキュリティポリシーを適用し、個人用のデータには干渉しないという柔軟な運用が可能です。

もし万が一デバイスを紛失した場合でも、個人用のデータは削除せずに、業務に関するデータのみ遠隔操作で削除できる機能が備わっているため、従業員のプライバシーを尊重しながら安全なBYODを実現できます。

セキュリティやコンプライアンスの向上に役立つ

Microsoft Intuneには、「リモートロック」(=端末を遠隔ロックする)機能や「リモートワイプ」(=端末内のデータを遠隔消去する)機能が付いており、デバイス紛失・盗難時の情報漏えいリスクを大幅に低減することができます。

また、「更新プログラム管理機能」により、これまでユーザー任せだった定期的なWindowsアップデートを管理者側で直接行えるようになるため、アップデートの放置を原因としたマルウェア感染を防ぐこともできます。

そのほか、ポリシー管理や条件付きアクセスなど、Intuneには企業のデバイスセキュリティを強化し、データ保護やコンプライアンス確保に役立つ機能が多く揃っています。

他のMicrosoft製品と簡単に連携できる

Microsoft Intuneは、Microsoft 365やMicrosoft Entra IDをはじめとする各種Microsoft製品との相性が非常に優れており、シームレスな連携が可能です。

Microsoft 365 E3 / E5 / Business Premiumなど、一部のMicrosoft 365プランにも含まれており、Microsoft 365のさまざまな製品やサービスを利用しながら、デバイスの管理を簡単に行うことができます。

「MDM(モバイルデバイス管理)」と「MAM(モバイルアプリケーション管理)」の機能を含むツールは、他のベンダーからも多数提供されていますが、契約しているMicrosoft 365プランによっては追加費用なしで利用できるため、コスト面でも大きなメリットがあります。

「シャドーIT」対策になる

「シャドーIT」とは、企業の情報システム部門の正式な許可を得ずに、従業員が独断で使用しているデバイスやソフトウェア、クラウドサービスのことで、放置していると情報漏えいや不正アクセス、マルウェア感染などにつながる恐れがあります。

Microsoft Intuneを使って業務に関係のないアプリや危険なアプリケーションのインストールを禁止したり、セキュリティ要件を満たさないデバイスからのアクセスを制限することで、シャドーITによって生じるセキュリティリスクを減らし、企業データの保護を強化できます。

ICT × Optimization × Navigator = ION(イオン)

情シスが「1人で抱え込まない」環境を実現します

情シスの「誰か手伝って・・・」を現実に。

あなたの頼れる”ナビゲーター”として、共に最適解を見つけ出します。

システム企画から運用・保守、インフラ管理、セキュリティ対策、Microsoft 365活用まで、ITまわりの「困った」を幅広くサポートいたします。

「全部任せたい」も、

「この部分だけ手伝ってほしい」もOK。

専門性の高いものから定常的な作業まで、情シス業務の中から必要な部分だけを柔軟にご依頼いただけます。

4.Microsoft Intuneと他製品の違い

ここでは主に、「AD(Active Directory)との違い」と「他のMDM製品との違い」について取り上げていきます。

AD(Active Directory)との違い

AD(Active Directory)とは、Microsoft社が提供するWindows Serverに設けられた機能で、ネットワーク上に存在するクライアントPC端末やサーバー、プリンター、アプリケーションなどに関する情報を一元管理できるサービスのことです。

ここでいう「情報」とは、ユーザーアカウント(ID/パスワード)やIPアドレス、ハードウェアの設定、アクセス権限などのことで、ADを活用するとデバイスやユーザーごとに個別設定を行う必要がなく、一括で設定の変更が可能なため、管理作業を効率化できます。

Intuneとの大きな違いとしては、「社外に持ち出されたデバイスの管理ができるか否か」という点にあります。

ADは主にオンプレミス環境(社内LAN)でのユーザーやコンピューターのリソース管理に特化しており、社外に持ち出されたデバイスの管理には不向きです。

一方でIntuneはクラウドサービスであるため、社外に持ち出されたPCやモバイル端末であっても、インターネットに接続されていれば場所を問わず一元管理が可能です。

他のMDM製品との違い

Microsoft Intuneの代表的な競合製品としては、次のようなものが挙げられます。

- VMware Workspace ONE

- IBM MaaS360

- Citrix Endpoint Management

- SOTI Mobi Control

- MobileIron

- Jamf Pro

これらのMDM(モバイルデバイス管理)製品は基本機能をほぼ網羅しており、さまざまなデバイスを一元管理できるという点で特に大きな違いはありません。

Microsoft Intuneの強みは、Microsoft 365やMicrosoft Entra IDとの親和性が非常に高い点にあり、これらのMicrosoft製品を活用する企業にとっては、ストレスのないシームレスな連携により、運用の効率化やコスト削減につなげられる点が大きな魅力と言えます。

5.IntuneとMicrosoft Entra IDの連携

Microsoft Entra ID(旧Azure AD)は、クラウドベースのIDおよびアクセス管理サービスで、主に次のような機能が提供されています。

- シングルサインオン(SSO)

ID・パスワードによる認証を一度行うだけで複数のサービスやアプリケーションにログインできる

- 多要素認証(MFA)

本人確認のために、知識情報・所持情報・生体情報の中から2つ以上の要素を組み合わせて認証を行う

- 条件付きアクセス

特定の条件を満たしたデバイスのみ社内データにアクセスできるように制限をかける

Microsoft IntuneはMicrosoft Entra IDと統合されており、Intuneにデバイスを登録すると、同時にMicrosoft Entra IDにもデバイスが自動的に登録されます。

この統合によって、登録したデバイスに対してシングルサインオン(SSO)や多要素認証(MFA)、条件付きアクセスを適用できるようになり、企業のセキュリティ強化につなげられます。

6.Microsoft Intuneの導入に向いている企業

Microsoft Intuneの導入に向いている企業は次の通りです。

- Microsoft 365やMicrosoft Entra IDを利用している

- BYOD(Bring Your Own Device)を採用している

- OSの異なる多種多様なデバイスを利用している

- セキュリティやコンプライアンスを重視している

- リモートワークを推進している

- 従業員の入れ替え・配置転換の頻度が高い

Microsoft 365やMicrosoft Entra IDを利用している

Microsoft Intuneは、Microsoft 365やMicrosoft Entra ID(旧Azure AD)との親和性が非常に高く、すでにこれらのサービスを利用している企業にとって最適なソリューションです。

追加のシステムを導入することなく既存の環境とスムーズに連携でき、デバイスやアプリケーションの管理をクラウド上で一元化できるほか、シングルサインオン(SSO)や多要素認証(MFA)といったセキュリティ機能も簡単に導入可能です。

BYOD(Bring Your Own Device)を採用している

BYOD(個人デバイスの業務利用)を推奨している企業では、従業員のPCやスマートフォンなどを安全に活用するための適切なセキュリティ対策が求められます。

Microsoft Intuneを導入すると、デバイス内の個人用データには一切干渉することなく、業務用データのみに企業のセキュリティポリシーを適用し、保護・管理することが可能です。

業務用のデータやアプリケーションのみに管理を限定できるため、従業員のデバイスに対して過度な制限をかけることなく、企業データの安全性を確保できます。

OSの異なる多種多様なデバイスを利用している

Microsoft Intuneは、異なるプラットフォーム(iOS、Android、Windows、macOSなど)のデバイスや、社外へ頻繫に持ち出すスマートフォンやタブレットなどのモバイル端末であっても、統一したセキュリティポリシーの適用によって一元管理が可能です。

特に、複数のデバイスを日常的に業務で使用している企業にとっては、Intuneを活用することで管理が効率化され、セキュリティの強化にもつながります。

さらに、Microsoft Entra IDとの連携により、セキュリティ要件を満たさないデバイスからのアクセスもブロックできるため、社外経由のアクセスを柔軟に許可しつつも、情報漏えいなどのリスクから企業データを守ることができます。

セキュリティやコンプライアンスを重視している

セキュリティの強化が求められる企業や、コンプライアンス遵守が重要な企業にとっても、Microsoft Intuneは非常に有用なツールと言えます。

Intuneが提供する以下のセキュリティ機能により、企業は従業員が使用するすべてのデバイスを一元管理し、不正アクセスや情報漏えいなどのリスクを低減できます。

- セキュリティポリシーの一括適用

- デバイスのセキュリティ状態の監視

- リモートロック(遠隔ロック)

- リモートワイプ(遠隔消去)

- アプリケーションのセキュリティ保護

- データの暗号化

- 条件付きアクセス

- 多要素認証(MFA)

リモートワークを推進している

リモートワークの推進により、自宅や外出先から社内データにアクセスする機会が多い企業にとっても、Microsoft Intuneは非常に効果的です。

Intuneを活用することで、セキュリティポリシーの適用やアプリケーションの管理、アクセス制限などをリモートで簡単に実施し、場所を問わず複数のデバイスを安全に管理できるようになります。

これにより、社外からのアクセスによる情報漏えいやマルウェア感染のリスクを低減しながら業務を進めることができます。

従業員の入れ替え・配置転換の頻度が高い

人事異動や従業員の入れ替えが多い職場でも、Microsoft Intuneが特に効果を発揮します。

新しい従業員の加入時には、デバイス設定からアプリのインストール、セキュリティ設定までの作業を自動化できるほか、退職時にはデータ消去やアクセス権の無効化も迅速に実施できるため、不正持ち出しによる情報漏えいなどのセキュリティリスクを低減できます。

7.Microsoft Intune導入の大まかな流れ

Microsoft Intuneを導入する際は、大まかに以下の手順で設定を進めます。

詳細な設定方法については、Microsoft公式サイトをご参照ください。

①Microsoft Intuneのセットアップ

Microsoft Intuneのセットアップ前に、

- Intuneを利用可能なライセンスであること

- インターネットに接続されていること

- デバイスのOSがIntuneで管理可能な種類であること(iOS、Android、Windowsなど)

などの前提条件を確認しておきましょう。

確認できたら、Microsoft 365管理センターからIntuneを購入・サインインし、各ユーザーにIntuneのライセンスを割り当てます。

②アプリケーションの追加・設定

Intuneで管理するアプリケーションを追加し、必要な設定を行います。

アプリのインストール・更新管理や、アプリ内のデータを保護するためのポリシーを設定します。

③コンプライアンスポリシーの作成

デバイスが企業のセキュリティ基準に適合しているかを確認するためのコンプライアンスポリシーを作成します。

例えば、OSのバージョン要件、パスワード強度、暗号化の有無などを定義し、基準を満たさないデバイスに対してはアクセス制限をかけるなどします。

④デバイスの機能とセキュリティ設定の構成

Intuneの「構成プロファイル」を利用して、ネットワーク設定やメール設定、デバイスのセキュリティ機能の設定を行います。

- ネットワーク設定

┗Wi-Fi、VPNなど

- メール設定

- デバイスのセキュリティ機能

┗リモートロック、リモートワイプ、ディスク暗号化、ウィルス対策、ファイアウォール対策、パスワードポリシーなど

⑤デバイスの登録

iOS / iPadOS / Android / Windows / macOS / Linuxなど、各OSのデバイスをIntuneに登録し、管理対象とします。

登録方法には自動登録や手動登録があり、デバイスが登録されると設定したポリシーやプロファイルが自動的に適用されます。

ICT × Optimization × Navigator = ION(イオン)

情シスが「1人で抱え込まない」環境を実現します

情シスの「誰か手伝って・・・」を現実に。

あなたの頼れる”ナビゲーター”として、共に最適解を見つけ出します。

システム企画から運用・保守、インフラ管理、セキュリティ対策、Microsoft 365活用まで、ITまわりの「困った」を幅広くサポートいたします。

「全部任せたい」も、

「この部分だけ手伝ってほしい」もOK。

専門性の高いものから定常的な作業まで、情シス業務の中から必要な部分だけを柔軟にご依頼いただけます。

8.Microsoft Intuneを利用する際の注意点

Microsoft Intuneを活用する際に注意すべき点は次の通りです。

- 場合によっては導入・運用コストが高くなる

- デバイスのOSごとに登録方法が異なる

- 配布対応していないアプリケーションもある

- オフライン環境では利用できない

- デバイスの操作ログは取得できない

- 適切な運用には専門知識とスキルが必要

場合によっては導入・運用コストが高くなる

Microsoft Intuneはクラウドサービスのため、基本的には初期費用を抑えられますが、現在契約中のMicrosoft製品プラン次第ではアップグレードが必要になるため(例:Microsoft 365 Business StandardからBusiness Premiumへのアップグレード)、場合によっては導入コストが高くなる可能性があります。

また、Intuneはユーザー数に応じた月額制のサブスクリプションサービスのため、利用者が増えれば増えるほど運用コストも比例して増加します。

導入前には、こうした長期的な視点も考慮したコストシミュレーションを念入りに行うようにしましょう。

デバイスのOSごとに登録方法が異なる

Microsoft Intuneには、iOS / iPadOS / Android / Windows / macOS / Linuxなど、さまざまなOSのデバイスを登録できますが、OSごとに登録方法が異なるため注意しましょう。

例えば、iOS / iPadOSやmacOSでは、Apple IDやApple MDMプッシュ証明書、AndroidではGoogleアカウントやManaged Google Playアカウント、Android Enterpriseの設定などが必要になります。

スムーズに作業を進めるためには、事前に各デバイスの登録条件を確認し、必要な準備を整えておくと良いでしょう。

配布対応していないアプリケーションもある

Microsoft Intuneを使うと、登録デバイスに対してアプリケーションを一括でリモート配布することができますが、一部配布できないアプリも存在します。

【配布できないアプリの例】

- Microsoft Storeから直接ダウンロードする必要があるアプリ

- インストール時にユーザー側での操作を必要とするアプリ

- 特定のソフトウェアやライブラリが事前にインストールされていることを前提としているアプリ

- Intuneの標準機能ではできないカスタム設定や構成が必要なアプリ

- ライセンス規約等により、特定の方法でのみ配布が許可されているアプリ

そのため、導入前に配布可能なアプリケーションを確認し、必要に応じて別の管理ツールを活用することが重要です。

オフライン環境では利用できない

Microsoft Intuneはクラウドサービスのため、デバイスの管理や設定にはインターネット接続が必須となります。

デバイスのリモートロックや初期化などに関しても、デバイスがインターネットに接続されている状態でのみ実行できます。

デバイスがオフライン環境の場合、インターネットに再接続されたタイミングで、Intuneに登録したリモートロック、リモートワイプ等の指示が実行されます。

オフライン環境やネットワークが不安定な環境では、デバイスの管理が困難になる点に注意しましょう。

デバイスの操作ログは取得できない

Microsoft Intuneには、「誰が・いつ・どのような操作をしたか?」といった操作ログを取得する機能はありません。

そのため、不正操作や情報漏えいが発生した場合に、詳細な原因を特定するのが困難です。

特に、2022年4月の個人情報保護法改正により、個人情報の漏えい時には個人情報保護委員会への報告が義務付けられ、企業の管理責任が強化されています。

こうした情報漏えいなどのリスクに備えて、操作ログを取得できる別の手段を検討しておく必要があります。

適切な運用には専門知識とスキルが必要

Microsoft Intuneを効果的に運用するためには、管理者がIntuneの仕組みや設定方法について十分に理解し、一定の専門知識やITスキルを有している必要があります。

特に、デバイスの登録やセキュリティポリシーの設定、アプリケーションの配布などを行う際には、OSやネットワークの知識、適切なポリシー設定のスキルが求められます。

もし、管理者の理解不足やスキル不足によって適切な設定が行えなかった場合、思わぬ不具合やトラブルが発生したり、セキュリティ上の弱点(=脆弱性)が生じるなどして、セキュリティリスクが高まる恐れがあります。

社内に適任者がいない場合は、外部の専門家のサポートを受けることも検討しましょう。

9.Microsoft Intuneを効率的に活用するためのポイント

Microsoft Intuneを効率的に活用するためのポイントとしては、次のようなものが挙げられます。

- 制限を厳格にしすぎない

- シンプルな運用を心がける

- 信頼できる外部パートナーを活用する

制限を厳格にしすぎない

IntuneやMicrosoft Entra IDを活用すれば、デバイスやユーザーアカウントを細かく管理し、企業のセキュリティレベルを高めることができますが、あまりにも制限を厳しくしすぎると、従業員の業務効率や使い勝手に悪影響を及ぼす可能性があります。

例えば、過剰なアクセス制限を設けると、正規のユーザーであっても業務に必要なデータへスムーズにアクセスできなくなったり、承認フローが増えて手間がかかったりすることがあります。

また、厳格なパスワードポリシーや多要素認証の義務化は、セキュリティ強化には有効ですが、従業員にとってはログイン時の負担が増えるため、不便に感じられることもあります。

そのため、「セキュリティと利便性のバランス」を考え、どこまで制限をかけるべきか、業務への影響を考慮しながら最適なポリシーを設定することが重要です。

- 社外からのアクセス時のみ追加の認証を求める

- 機密情報にアクセスする場合にのみ厳格なポリシーを適用する

など、状況に応じたセキュリティ対策を実施することで、日常業務の利便性を維持しながらセキュリティを確保できます。

シンプルな運用を心がける

IntuneやMicrosoft Entra IDに限らず、Microsoft社の製品はいずれも豊富な機能が搭載されており、その分運用が複雑になりがちという難点があります。

管理の負担を抑えつつ、効率的な運用を実現するには、次のようなポイントを意識し、なるべくシンプルな運用を心がけることが重要です。

- 設定の自動化

一度設定してしまえば、あとはシステムが自動的に行ってくれるような仕組みを取り入れ、管理者の作業負担を軽減

- シンプルなポリシー設計

複雑なルールは避け、必要最低限のルールに絞ることで運用トラブルを削減

- ユーザーに負担をかけない仕組み

「一般ユーザーが複雑な設定を行わなくてもセキュリティが確保される」ような仕組みを整える

信頼できる外部パートナーを活用する

IntuneやMicrosoft Entra IDの導入・運用には、クラウド管理やセキュリティに関する専門知識が求められるため、経験豊富な外部パートナーと連携することも有効な手段です。

特に、少人数のIT担当者だけでは対応が難しい場合や、より高度な設定・運用が必要な場合には、適切な外部パートナーのサポートを受けることで、スムーズな導入と安定した運用を実現できます。

10.Microsoft Intuneでここまでできる!おすすめセキュリティ設定

Microsoft 365には、追加の製品やツールを導入しなくても、標準で高度なセキュリティ機能が備わっており、設定次第ですぐに活用できる環境が整っています。

しかし実際には、Microsoft 365に標準搭載されているセキュリティ機能の多くが未設定のままとなっており、本来得られるはずの保護効果を十分に引き出せていないケースも少なくありません。

今回は、以下のような環境でMicrosoft 365を利用している企業に向けて、今すぐにでも見直したい既存のセキュリティ設定をご紹介します。

- Microsoft 365 Business Premiumプランを導入済み

- Microsoft IntuneおよびMicrosoft Defender for Businessを利用している

- セキュリティ設定が初期状態(デフォルト)のままになっている

「入れただけ」の状態になっていませんか?

Microsoft 365 Business Premiumプランには、デバイス管理を担う「Microsoft Intune」と、エンドポイント保護を担う「Microsoft Defender for Business」が含まれています。

この2つを組み合わせることで、デバイスの設定管理とセキュリティ対策を一元的に行えます。

特に、Defenderが持つ高度な保護機能を、Intuneからまとめて設定・展開できる点は大きな強みです。

つまり、「デバイスの管理と保護を行うための仕組み」は、すでに標準で用意されていることになります。

新たなセキュリティ製品の導入を検討する前に、まずは既存の機能を最大限に活用することが重要です。

初期設定のままでは防御が不十分な場合も

Microsoft Defenderには、サイバー攻撃のリスクを低減するためのさまざまな保護機能が備わっています。その1つが「攻撃面の減少(ASR:Attack Surface Reduction)」機能です。

ASRは、攻撃者が悪用しやすい特定の機能や挙動をあらかじめ制限することで、不正アクセスやマルウェア感染のリスクを抑える仕組みです。

あらかじめ設定したルールに基づき、攻撃に悪用されやすいWindowsの機能や各種ソフトウェアの挙動を制限し、マルウェアの侵入や被害の拡大を未然に防ぐことができます。

【ASRで制御できる操作の例】

- Officeアプリを起点とした不審なプログラムの実行

- PowerShellやスクリプトを利用した不正な処理の実行

- USBメモリ経由での不審な実行ファイルの起動

- 認証情報の窃取につながる不正なアクセス

なお、デフォルトの初期状態では、ASR機能は「無効」に設定されています。

これは、業務への影響を見極めながら、管理者が段階的に有効化していくことを前提とした設計になっているためです。

初期設定のまま運用している場合、Defenderが本来持っている保護機能を十分に活用できていない可能性があります。

Intuneで攻撃面の減少(ASR)ルールを設定できる

ASRは、元々Microsoft Defender for Businessに備わっている保護機能ですが、実際の設定はIntuneを通じて一元管理できます。

Intune管理センターからポリシーを作成し、対象デバイスに一括で適用することが可能です。

また、ASRには複数の動作モードが用意されており、段階的に導入を進められる点も大きな特徴です。

- 監査:ログのみを記録(テスト用)

- 警告:ユーザーに通知し、操作を継続するか選択可能(テスト用)

- ブロック:該当する操作を実際にブロック(本番用)

この仕組みにより、各ASRルールが既存業務に与える影響を十分に検証したうえで、安全に本番展開を進められます。

まず取り組みたい「標準保護ルール」の有効化

ASRルールの中には、Microsoft公式が有効化を強く推奨している「標準保護ルール」と呼ばれるものがあります。

まず優先的に有効化したい最小限のルール群であり、業務への影響も比較的小さいため、セキュリティ強化の第一歩として無理なく導入しやすい点が特徴です。

今回はその中から、認証情報の保護に関するルールを例に、Intuneでの設定手順をご紹介します。

まだ設定していない場合は、この機会にぜひ設定してみましょう。

※本番環境へ一斉適用する前に、必ずテスト端末での検証を行ってください。

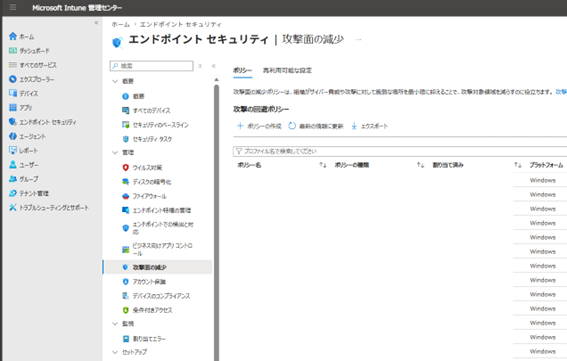

【実践】Intuneでの設定手順

Intuneでの設定の流れは次の通りです。

- Intune管理センターへアクセス

- 新しいポリシーを作成

- ASRルールを有効化

- テスト端末に限定して適用

手順1:Intune管理センターへアクセス

Microsoft Intune管理センターにサインインし、[エンドポイントセキュリティ] > [攻撃面の減少]を開きます。

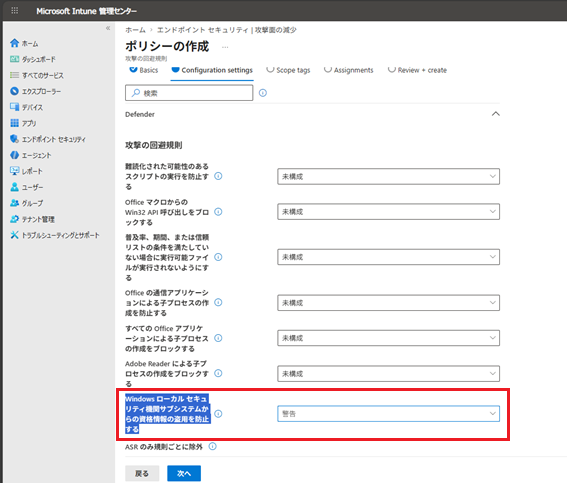

手順2:新しいポリシーを作成

[ポリシーの作成]から新しいポリシーを作成します。

プロファイルの作成で、プラットフォームに「Windows」、プロファイルに「攻撃の回避規則」を選択し、「作成」をクリックします。

手順3:ASRルールを有効化

[構成設定(Configuration settings)] > [Defender]画面にて、各ASRルールの動作モードを設定できます。

- 未構成:ルールを適用しない(既定値)

- 監査:ログのみ記録

- 警告:ユーザーへ通知を表示

- ブロック:実際に動作を制限

検証時に活用しやすいのは、「監査」モードと「警告」モードの2つです。

どちらも、ルールの有効化によって業務に必要なアプリや動作がブロックされてしまわないか確認するために活用できます。

主な違いとしては、「監査」モードは”ログの記録”に特化しているのに対し、「警告」モードはユーザーに警告メッセージを表示し、そのまま処理を続行するか選択できる点が挙げられます。

より実運用に近い形で業務への影響度を確認したい場合は、「警告」モードが便利です。

今回は、ルール一覧から「Windowsローカルセキュリティ機関サブシステムからの資格情報の盗用を防止する」を選択し、動作モードを「警告」に設定します。

- ローカルセキュリティ機関サブシステムサービス(LSASS)

Windowsシステムにおいて、ユーザーの認証情報をメモリ内で保持・管理する重要なプロセス。

LSASSへの保護機能を有効化することで、認証情報の窃取を防ぎ、不正ログインや社内ネットワーク内での横展開といった重大なセキュリティリスクを低減できる。

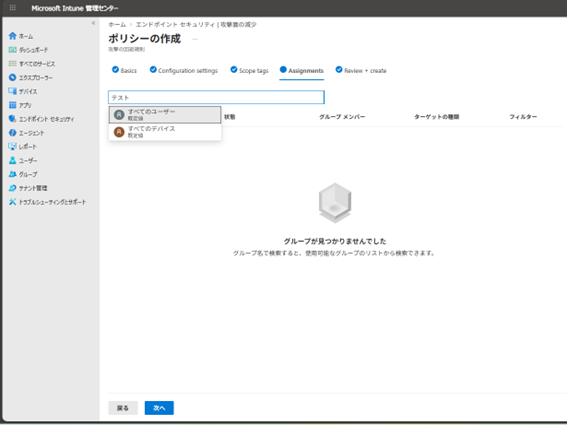

手順4:テスト端末に限定して適用

[割り当て(Assignment)]の画面では、ポリシーを適用したいグループを選択します。

通常業務への影響を最小限に抑えるためにも、まずはテスト用の端末グループに限定してポリシーを割り当て、少しずつ適用範囲を広げていくと良いでしょう。

設定後の確認ポイント

設定後は、以下3つの観点で動作確認を行います。

- Intune側でポリシーが正しく適用されているか

- Microsoft Defender側でも有効な設定として認識されているか

- 通常業務において不要な警告が発生していないか

①Intune管理センターでの確認

作成したASRポリシーが、対象端末に正しく配布・適用されているかを確認します。

【手順】

- Microsoft Intune管理センターにサインイン

- 左メニューから[デバイス] > [Windows] > [すべてのWindowsデバイス]を開く

- 対象となる端末を選択し、[デバイスの構成]または[ポリシー設定]を確認

- 設定一覧の中に「Attack Surface Reduction Rules」が表示されていることを確認

- 状態が「成功」または「適用済み」となっており、エラーが出ていないことを確認

②Microsoft Defenderポータルでの確認

Intuneで設定した内容が、Defender側にも有効な設定として反映されているかを確認します。

【手順】

- Microsoft Defenderポータルにサインイン

- 左メニューから[エンドポイント] > [デバイス]を開く

- 対象となる端末を選択し、[デバイスの構成]または[セキュリティ構成]を確認する

- 表示される構成の一覧に、Intuneで作成したASRポリシーが含まれることを確認

- 「現在、Intuneを使用してセキュリティポリシーを管理しています」と表示されていれば、設定はDefender側にも正しく反映されている

③アラートの確認(警告モード)

ASRルールを「警告モード」で有効化した結果、業務に影響するような不要な警告が出ていないかを確認します。

【手順】

- Microsoft Defenderポータルで、[エンドポイント] > [アラート]を開く

- 直近(当日〜数日)の期間を対象に表示

- 「LSASS」「資格情報窃取」「Attack surface reduction」関連の警告が出ていないことを確認

既存業務への影響が無いことを確認できたら、通知のみの「警告」モードから、ルール違反の動作を実際に制限する「ブロック」モードへの移行を検討しましょう。

「設定して終わり」にしない - 継続的な見直しの重要性

ASRルールの設定は、有効化して終わりではありません。

- 想定外の警告が出ていないか

- 設定内容が業務実態に合っているか

- 他のASRルールを適用する余地はないか

といった観点で定期的に見直しを行い、自社環境に合わせて最適化していくことが重要です。

一方で、設定の見直しやログ・アラートの確認、他設定とのバランス調整を継続的に行う「運用フェーズ」は、想像以上に手間と時間がかかります。

日々の問い合わせ対応や他業務と並行しながら、セキュリティ設定を最適な状態に保ち続けることは、決して簡単ではありません。

当社コンピュータマネジメントでは、Microsoft 365の設定確認や改善提案、継続的な運用を支援する情シス部門向けの業務支援サービスを提供しております。

SharePointをはじめ、Microsoft 365製品の導入・設定から運用サポートまで幅広く対応可能です。

Intune/Defenderを活用したセキュリティ強化や、運用の効率化をお考えの企業様は、ぜひお気軽にご相談ください。

ICT × Optimization × Navigator = ION(イオン)

情シスが「1人で抱え込まない」環境を実現します

情シスの「誰か手伝って・・・」を現実に。

あなたの頼れる”ナビゲーター”として、共に最適解を見つけ出します。

システム企画から運用・保守、インフラ管理、セキュリティ対策、Microsoft 365活用まで、ITまわりの「困った」を幅広くサポートいたします。

「全部任せたい」も、

「この部分だけ手伝ってほしい」もOK。

専門性の高いものから定常的な作業まで、情シス業務の中から必要な部分だけを柔軟にご依頼いただけます。

お電話・FAXでのお問い合わせはこちら

03-5828-7501

03-5830-2910

【受付時間】平日 9:00~18:00

フォームでのお問い合わせはこちら

この記事を書いた人

Y.M(マーケティング室)

2020年に株式会社コンピュータマネジメントに新卒入社。

CPサイトのリニューアルに携わりつつ、会社としては初のブログを創設した。

現在は「情シス支援」をテーマに、月3本ペースでブログ更新を継続中。